XSS

cross site scripting의 약자

악의적인 사용자가 공격하려는 사이트에 스크립트를 넣는 기법

클라이언트를 대상으로 한 공격

사용자의 정보(쿠키, 세션, 토큰 등) 탈취

자세한 내용은 아래 게시글 참고

XSS(Cross Site Scripting)

XSS란? cross site scripting의 약자 악의적인 사용자가 공격하려는 사이트에 스크립트를 넣는 기법 클라이언트를 대상으로 한 공격 사용자의 정보(쿠키, 세션, 토큰 등) 탈취 크게 세가지로 분류: reflec

seomj74.tistory.com

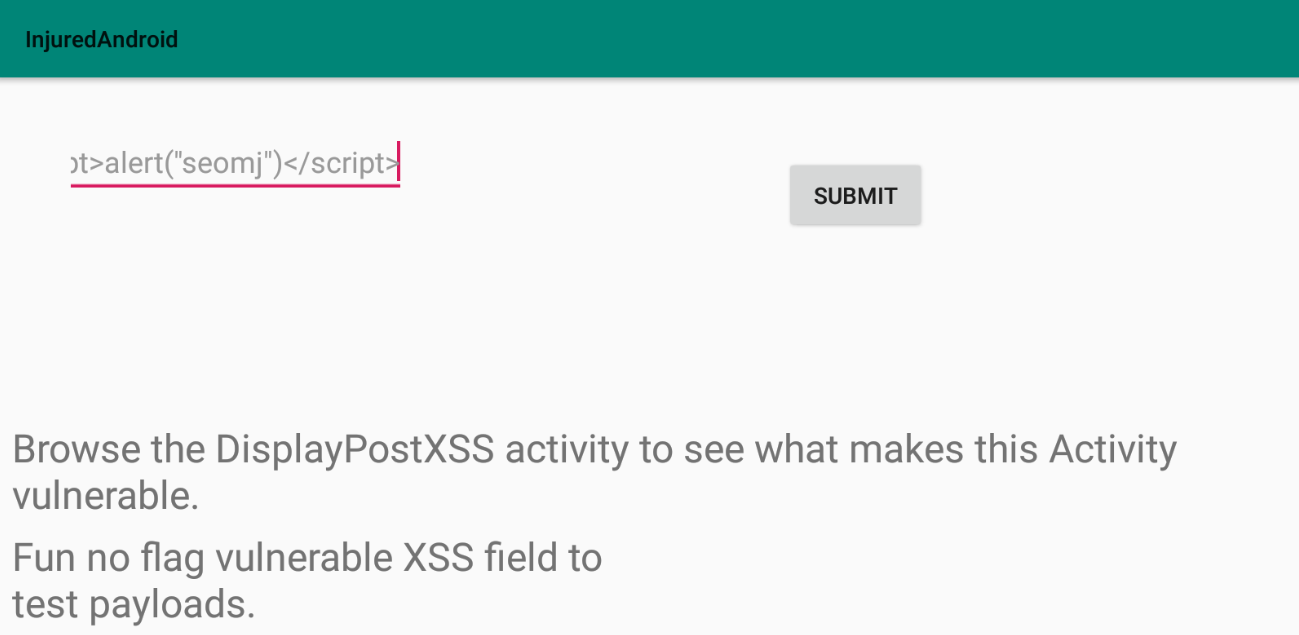

InjuredAndroid에서 XSSTEXT를 들어가서 XSS 스크립트 구문을 입력

<script>alert("seomj")</script>

코드 확인

jadx를 사용하여 XSSTextActivity 파일을 확인

submit Text를 보니 'DisplayPostXSS'로 전달되는 것을 확인

*intent: 액티비티간에 인수와 리턴값을 전달하는 도구로 사용

*putExtra: key 값과 value 값으로 이동하는 액티비티로 전달

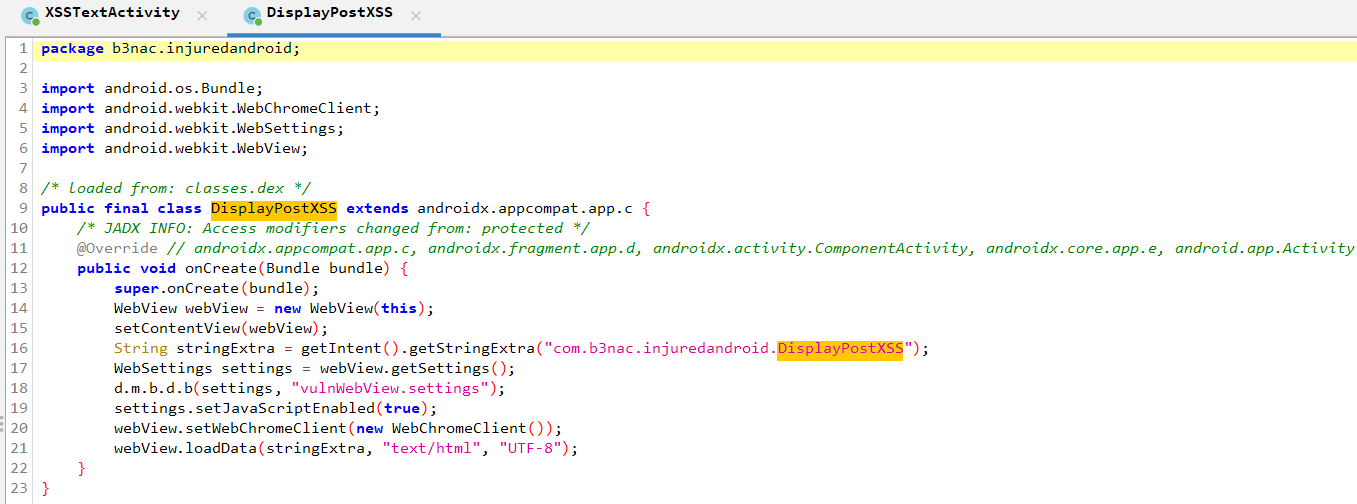

DisplayPostXSS 파일 확인

16번째 줄에서 getExtra를 사용하여 'XSSTextActivity'에서 보낸 값을 stringExtra에 저장

19번째 줄을 보아 자바스크립트를 허용하고 있음

→ 해당 문자열을 가지고 왔으며 자바스크립트를 허용하고 있기에 동작함

'Study > App' 카테고리의 다른 글

| [App]InjuredAndroid FLAG THREE - RESOURCES (0) | 2022.09.11 |

|---|---|

| [App]InjuredAndroid FLAG TWO - EXPORTED ACTIVITY (1) | 2022.09.11 |

| [App]InjuredAndroid FLAG ONE - LOGIN (0) | 2022.09.11 |

| [App]InjuredAndroid injured.apk smali 변조 (4) | 2022.09.10 |

| [App]모바일 burp 프록시 환경 구성하기 (0) | 2022.09.07 |